1. 공격 유형 : GET 파라메터 변조

2. 취약점 환경 : -

3. Write Up

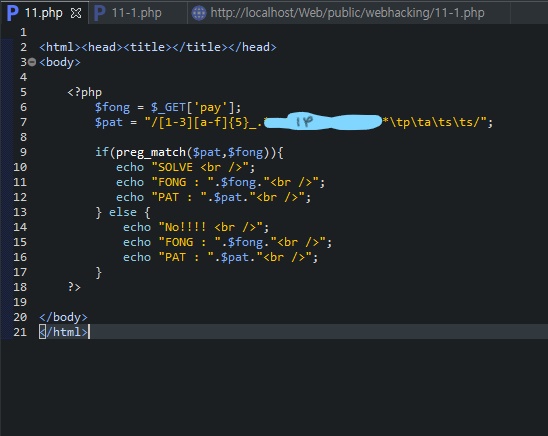

- $pat 변수는 정규표현식의 성질을 같는다

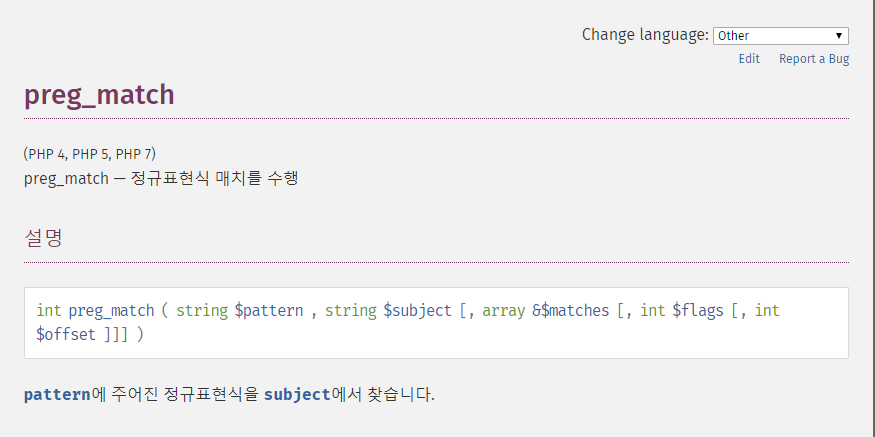

- preg_match는 정규표현식과 GET 파라메터 Val 값을 비교한다

- $pat 분석

1. [1-3] : 1~3 숫자 중 1개

2. [a~f]{5} : a~f 문자 중 5개

3. .*$_SERVER[REMOTE_ADDR].* : .*뒤에 0개 이상의 클라이언트 IP 문자열이 반복되며 .*에서 종료됨

4. \tp\ta\ts\ts : p a s s (탭) -> 탭을 URL 인코딩하면 %09가 된다

- Source 분석

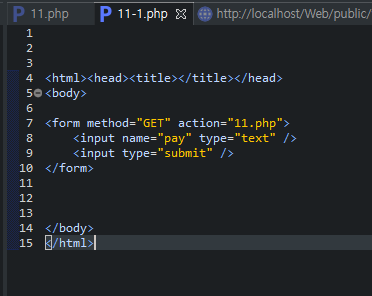

1. 11-1.php : GET 파라메터 pay에 값을 11.php로 전달

2. 11.php : pay값을 fong에 저장하여 $pat과 정규식 비교

- Payload : 1aaaaa_"클라이언트 IP"%09p%09a%09s%09s

'2. Information Security > 3. War Game' 카테고리의 다른 글

| 웹해킹 14번 (webhacking.kr old 14) (0) | 2019.11.25 |

|---|---|

| 웹해킹 12번 (webhacking.kr old 12) (0) | 2019.11.10 |

| 웹해킹 10번 (webhacking.kr old 10) (0) | 2019.11.01 |

| 웹해킹 9번 (webhacking.kr old 9) (0) | 2019.10.30 |

| 웹해킹 8번 (webhacking old 8) (0) | 2019.10.20 |

댓글